BTC/HKD+0.46%

BTC/HKD+0.46% ETH/HKD+0.54%

ETH/HKD+0.54% LTC/HKD+1.47%

LTC/HKD+1.47% ADA/HKD+1.77%

ADA/HKD+1.77% SOL/HKD+1.01%

SOL/HKD+1.01% XRP/HKD+1.45%

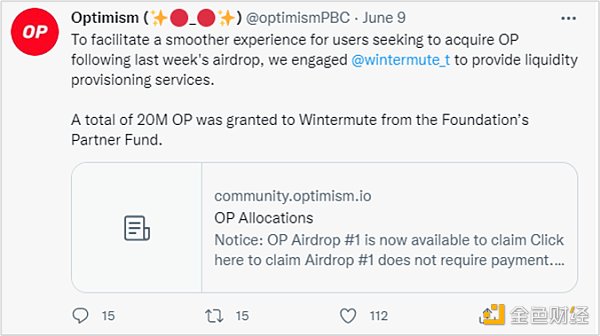

XRP/HKD+1.45%2022 年 6 月 9 日消息,據 Optimism 與加密貨幣做市商 Wintermute 透露,2000 萬個 Optimism 代幣被黑客盜取。6 月 9 日,Optimism 基金會向 Wintermute 授予了 2000 萬枚 OP 代幣。

交易發送完成后,Wintermute 發現無法訪問這些代幣,因為提供的地址是他們尚未部署到 Optimism/L2 的 Ethereum/L1 多簽地址。該 Optimism/L2 多簽地址由黑客部署,2000 枚 OP 代幣也被黑客盜取。

5 月 27 日,Optimism 基金會通過多簽合約分兩次向 Wintermute 的多簽合約地址轉賬 2000 萬 OP 代幣,并且在 26 日轉賬 1 枚 OP 代幣,3 筆交易如下:

Cream Finance遭到閃電貸攻擊原因系AMP代幣合約存在可重入漏洞:8月30日,PeckShield派盾發推表示,CreamFinance遭閃電貸攻擊是因為AMP代幣合約引入了一個可重入漏洞。AMP是一種類似erc777的代幣,在更新第一次借款之前,它被用來在轉移資產的過程中重新借入資產。在tx示例中,黑客進行了500ETH的閃電貸,并將資金存入作為抵押品。然后黑客借了1900萬美元AMP并利用可重入漏洞在AMPtokentransfer()中重新借入了355ETH。然后黑客自行清算借款。黑客在17個不同的交易中重復上述過程,總共獲得5.98KETH(約1880萬美元)。資金仍存放在以0xCE1F的地址中。派盾正在積極監控此地址的任何移動。據此前報道,抵押借貸平臺CreamFinance遭遇閃電貸攻擊,損失1800萬美元。[2021/8/30 22:47:08]

根據交易時間以及交易中 OP 代幣數量,我們分析,在 26 日,Optimism 基金會向 Wintermute 多簽合約地址轉賬 1 枚 OP 代幣作為測試,Optimism 基金會在 Wintermute 確認收到代幣后將 2000 萬枚 OP 代幣通過連續的兩筆交易發送給 Wintermute 多簽合約地址。接收地址是 Wintermute 在 Ethereum/L1 上已部署的多簽合約地址,因此 Wintermute 僅僅驗證是否接收到了代幣,但并沒有驗證該地址在 Optimism/L2 上的所有權,而此時在 Optimism/L2 上并沒有實際部署多簽合約,這才給了黑客可乘之機。

康奈爾大學教授:近期針對Lendf.Me的攻擊與當年The DAO的重入Bug類似:AVA Labs聯合創始人,康奈爾大學教授Emin Gün Sirer在社交媒體平臺上表示,近期黑客從去中心化借貸協議Lendf.Me的Dapp中盜走約2500萬美金的代幣,出現的問題與當年The DAO的重入Bug類似。對此Sirer教授強調,此類問題對于以太坊來說是地方性的,而對于 Dapp,難以確定以不透明字節碼表示的資產是否遭受重入。因此,加密資產應以能夠防范重入的方式進行部署。在AVA的設計中資產是第一類對象(First Class Object),資產的行為由系統設定,不需要通過代碼分析來確定發送一筆資產是否會導致 Dapp 的資產被抽走。[2020/4/20]

以上轉賬交易中的相關地址如下:

(1)Optimism 基金會在 Optimism/L2 上的多簽合約地址:

0x2501c477d0a35545a387aa4a3eee4292a9a8b3f0(簡記為0x2501)

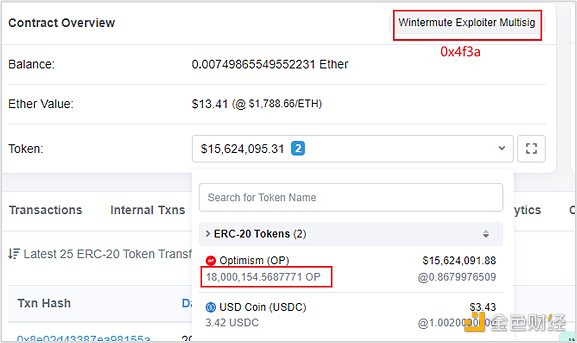

(2)Wintermute 在 Ethereum/L1 上的多簽合約地址(Wintermute Exploiter Multisig):

金色晨訊 | 以太坊君士坦丁堡升級因“可重入”漏洞延期 51%雙花攻擊所得的ETC已歸還完畢:1.南非或將開始跟蹤加密貨幣交易。

2.以太坊君士坦丁堡升級因“可重入”漏洞延期。

3.美國立法者提出新法案 為部分加密初創公司提供“安全港”。

4.2018年中國區塊鏈專利申請量領跑全球 達到2913件。

5.保加利亞政府對加密貨幣交易利潤征收10%的稅款。

6.IBM使用區塊鏈平臺跟蹤金屬行業的供應鏈。

7.印度政府將于1月17日批準創業激勵計劃并與區塊鏈基金會合作。

8.慢霧: 51%雙花攻擊所得的所有ETC已歸還完畢。

9.Ripple:僅2015年8月之前的私鑰易受攻擊。[2019/1/17]

0x4f3a120E72C76c22ae802D129F599BFDbc31cb81(簡記為0x4f3a)

同時,Optimism/L2 上的 0 x4 f3 a 也是黑客部署的多簽合約地址。

接下來,我們將從鏈上交易的角度詳細分析一下黑客的攻擊行為以及原理。

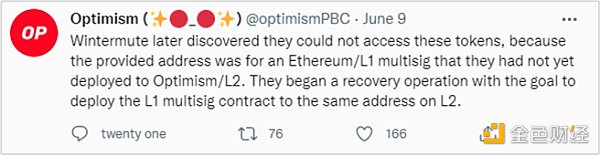

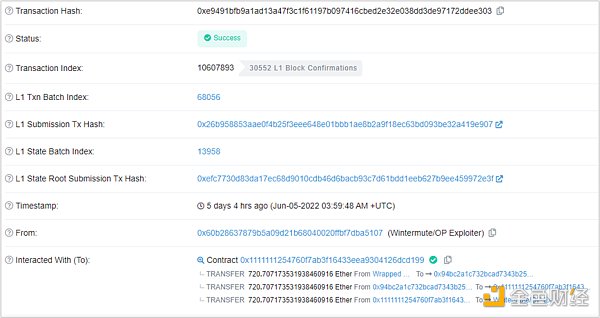

首先,我們看一下 Optimism/L2 上的 0 x4 f3 a 合約部署交易:

動態 | 以太坊君士坦丁堡升級因“可重入”漏洞延期:據PeckShield消息,今天凌晨,以太坊君士坦丁堡代碼突然爆出“可重入”漏洞,該漏洞可以用來攻擊相關合約修改用戶余額或其他關鍵變量。PeckShield安全人員初步分析發現,在分叉之前一個存儲操作至少需要5000gas,這個是遠超缺省轉賬激勵的2300gas。但分叉后一個存儲只需200gas,這個造成了現有合約再處理轉帳時候,如調用了攻擊者合約,可以用來修改調用者合約的內部變量,其中可能包括賬號余額等。由于該漏洞,以太坊君士坦丁堡升級延期,具體的升級時間將在周五的下一次核心開發者電話會議選出。[2019/1/16]

txHash是0x00a3da68f0f6a69cb067f09c3f7e741a01636cbc27a84c603b468f65271d415b

注意到,該合約部署時間是 6 月 5 日,其中 Wintermute/OP Exploiter 是黑客的一個地址,簡記為 0 x60 b2。

聲音 | 古千峰評DAO損失1.2億美金“重入漏洞” 重現江湖:昨日,降維安全實驗室監測到,成人娛樂系統spankchain支付通道(payment channel)關聯的智能合約LedgerChannel遭到了重入攻擊,DAO損失1.2億美金的“重入漏洞” 重現江湖。

對此BTCMedia亞太區CTO古千峰給出兩點提示:1.合約開發者不能信任任何用戶提供的數據,包括但不限于public/external函數的入參,回調合約的地址等。

2.關鍵操作必須原子化, 譬如在以太幣/代幣轉賬成功后,對應賬戶的余額修改必須立即執行,假如轉賬失敗,必須通過 revert()等操作拋出異常,回滾狀態。[2018/10/11]

該交易是如何準確生成 0 x4 f3 a 合約地址的呢?

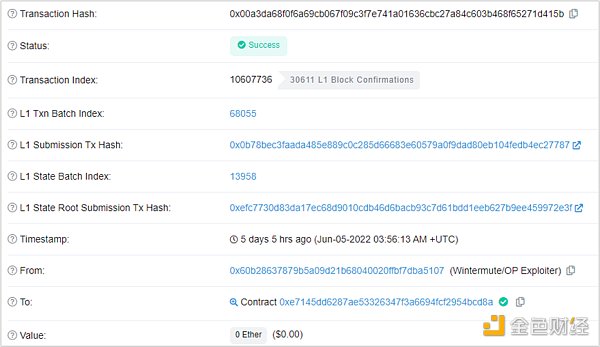

黑客重放了 3 筆交易,尤其是最后的 Gnosis Safe: Proxy Factory 1.1.1 合約創建的交易,如下所示:

(1)Ethereum/L1 上的交易如下:

(2)Optimism/L2上的交易:

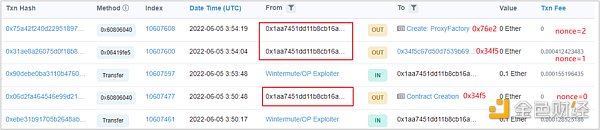

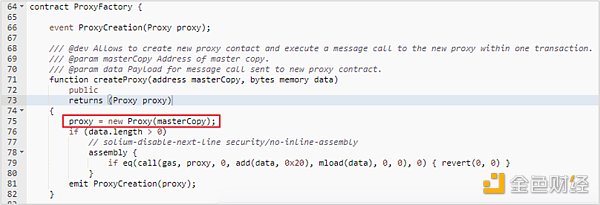

通過重放交易,黑客在 Optimism/L2 上面創建了跟 Ethereum/L1 上完全相同(地址與合約代碼相同)的 Gnosis Safe: Proxy Factory 1.1.1 合約,其中創建代理合約函數如下:

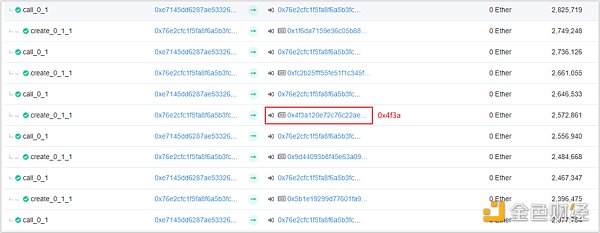

Gnosis Safe: Proxy Factory 1.1.1 合約使用的是 0.5 版本的 Solidity,使用 new 來創建合約時使用的是 create 命令,而不是 create2。使用 create 命令創建合約,合約地址是 msg.sender 以及 nonce 來計算的。在 Ethereum/L1 上面,創建多簽合約 0 x4 f3 a 的 msg.sender 就是 Gnosis Safe: Proxy Factory 1.1.1 的地址,黑客在 Optimism/L2 通過重放交易來創建于 Gnosis Safe: Proxy Factory 1.1.1 合約的主要目的就是為了保證在 Optimism/L2 上創建合約 0x4f3 a 的 msg.sender 與在 Ethereum/L1 上一致,那么黑客可以很方便的通過智能合約(合約 0 xe714)調用 createProxy 函數來創建出地址是 0 x4 f3 a 的合約。在該交易中創建過程如下所示:

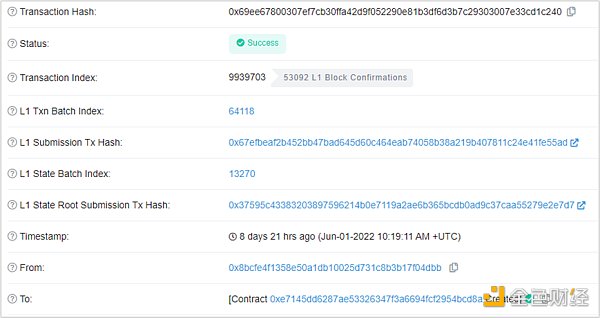

另外,合約0xe714的部署是在6月1日的以下交易中完成的:

txHash: 0x69ee67800307ef7cb30ffa42d9f052290e81b3df6d3b7c29303007e33cd1c240

發起交易地址是0x8bcfe4f1358e50a1db10025d731c8b3b17f04dbb(簡記為0x8bcf),這也是黑客所持有的地址。同時,這筆交易也是0x8bcf發起的第一筆交易,資金來源于Tornado:

整個過程從時間上看,

(1)5 月 27 日,Optimism 地址 0 x2501 向 Optimism/L2 上的 0 x4 f3 a 地址轉賬 2000 萬 OP,0 x4 f3 a 地址在 Ethereum/L1 上是 Wintermute 的多簽合約地址,但此時在 Optimism/L2 上面并沒有部署合約;

(2)6 月 1 日,黑客地址 0 x8 bcf 部署合約 0 xe714。

(3)6 月 5 日,黑客通過重放 Ethereum/L1 上的交易創建了 Gnosis Safe: Proxy Factory 1.1.1 合約,其地址與 Ethereum/L1 上一樣;然后地址 0x60b2 通過合約 0 xe714 部署了多簽合約 0 x4 f3 a,合約所有權歸黑客所有,因此 5 月 27 日轉入的 2000 萬 OP 被黑客盜取。

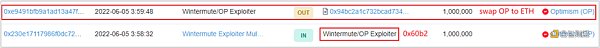

(4)6 月 5 日,多簽合約 0 x4 f3 a 在接收到 2000 萬 OP 后,將 100 萬 OP 轉賬給黑客地址 0 x60 b2,然后將 100 萬 OP 兌換成了 720.7 Ether。

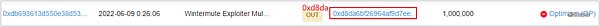

(5)6月9日,合約0x4f3a將其中的100萬OP轉賬給了賬戶地址0xd8da,

其他的1800萬OP仍然在合約0x4f3a中。

引發本次安全事件的根本原因是交易重放、Solidity舊版本漏洞以及主鏈和側鏈交易簽名驗證等綜合因素,并不是因為項目方合約代碼存在漏洞。

另外,針對本次事件,項目方反應不及時、對合約管理不嚴格等也給了黑客可乘之機;從攻擊時間線和攻擊準備上看,也不排除OP內部有內鬼串通作案的可能。

Tags:OPTISMOptimismIMIOption PandaArbiSmart TokenOptimism Dogetimi幣官方網站

在本文中,我們將通過以下四個部分來探討NFT游戲領域:1. 為什么游戲是NFT最明顯的用例?2.?深入探討NFT游戲與傳統游戲的不同之處3.?確定潛在市場的規模4.?探討NFT游戲的前景5.?識.

1900/1/1 0:00:001.STEPN回應爭議 我們為什么要清退大陸用戶5 月 27 日凌晨,Web3 應用龍頭 STEPN 的用戶政策出現「震動」,團隊發布公告表示,發布《關于清查中國大陸帳戶的公告》.

1900/1/1 0:00:00頭條 ▌俄羅斯與加密貨幣相關的刑事案件增加 40%金色財經報道,一項新的研究表明,俄羅斯的法院正在審理越來越多的有關加密資產的案件.

1900/1/1 0:00:00你在網上創造的一切,全都歸你。你有沒有過忙碌了一整天后的自顧不暇?你有沒有過居家隔離時看似輕松卻突然生出的焦慮中年危機感?從《瞬息全宇宙》到《奇異博士》,當好萊塢都在玩轉多元宇宙這個概念時,我們.

1900/1/1 0:00:00近日免費鑄造的 NFT 項目goblintown.wtf 席卷了 NFT 領域,發起短短14天地板價達到8.2ETH,6月2日Goblintown #6485以77.75 ETH成交.

1900/1/1 0:00:00前言 如果你是加密界的新手,面對眾多概念無從入手,那么歡迎你,來對地方了。我最聰明的一些朋友已經開始花更多時間鉆研以太坊。而在此過程中,他們中有些人問過我類似的問題.

1900/1/1 0:00:00