BTC/HKD+1.59%

BTC/HKD+1.59% ETH/HKD+2.04%

ETH/HKD+2.04% LTC/HKD+1.07%

LTC/HKD+1.07% ADA/HKD+0.8%

ADA/HKD+0.8% SOL/HKD+1.15%

SOL/HKD+1.15% XRP/HKD+0.91%

XRP/HKD+0.91%全球最大的NFT交易平臺OpenSea快速修復了一個威脅用戶NFT資產安全的漏洞。此前,有用戶在社交媒體推特上稱,他們經該OpenSea獲得免費空投的NFT后,加密錢包里的資產被盜走。

區塊鏈安全公司Check Point Research正是從受害者那獲得了漏洞線索,研究人員調查發現,OpenSea上存在安全漏洞,黑客可能利用漏洞發送惡意NFT以劫持用戶的OpenSea賬戶并竊取他們的加密錢包。

該安全公司向OpenSea報告了漏洞,雙方在9月底就聯手修復了這一漏洞,安全事件隔了20多天才得以對外公布,OpenSea專門開辟了一個博客向用戶普及去中心化網絡安全常識。

從漏洞及攻擊方式看,這是一起典型的「釣魚攻擊」,這種攻擊在互聯網世界并不陌生,但經過多年的安全實踐,互聯網已經對此構建起一定的防御手段,用戶也有了防御意識。但在新興的去中心化網絡區塊鏈上,「釣魚」這種古老的攻擊的方式仍在橫行,并蔓延到了NFT資產領域,它利用的恰恰是用戶對區塊鏈基礎設施的陌生感。

a16 Crypto首席安全官:黑客偽造“蘋果公司”來電對大量Web3名人進行網絡釣魚攻擊:11月26日消息,a16 Crypto首席安全官Nasse-nassyweazy.eth透露,目前有黑客偽造“蘋果公司”電話對大量Web3名人進行網絡釣魚攻擊。攻擊者偽造來電顯示為“Apple,Inc.”的號碼并索取iCloud“恢復密碼”,一旦得手就會竊取所有iCloud同步數據并要求受害者支付贖金。黑客還通過掃描文檔/圖片獲取加密錢包助記詞或密碼,然后注冊新地址轉移和出售受害者錢包內全部有價值的加密資產并清空錢包。[2022/11/26 20:47:39]

用戶在OpenSea接收NFT空投后錢包被盜

網友在推特上傾訴的加密資產被盜事件引起了區塊鏈安全公司Check Point Research(以下簡稱CPR)的注意。這些加密資產被盜事件有個共同的引子——用戶接收了免費的NFT空投后,錢包被洗劫。

安全公司:朝鮮黑客組織Lazarus設計網絡釣魚攻擊計劃,涉及500萬人:互聯網安全研究公司Cyfirma最近的一份報告稱,朝鮮黑客組織Lazarus設計了一個網絡釣魚計劃,涉及美國、英國、新加坡、日本、印度和韓國等國的約500萬個人和企業。Cyfirma預計,這次襲擊將在這個周末進行,為期兩天,不僅會影響到各國公民,還會影響到中小企業甚至大型企業。

注:2019年初,聯合國曾援引Group IB的報告稱,朝鮮黑客組織Lazarus被指控制造了五起加密貨幣竊案,攻擊目標分別為Yapizon(韓國,損失3816 BTC,合530萬美元)、Coinis(韓國,損失不詳)、YouBit(韓國,損失17%資產)、Coincheck(日本,損失5.23億NEM,合5.34億美元)、Bithumb(韓國,損失3200萬美元),五次攻擊獲利總額高達5.71億美元。(Decrypt)[2020/6/20]

「當我們在網上看到有關被盜加密錢包的傳聞時,我們對 OpenSea 產生了興趣。我們推測, OpenSea 周圍存在一種攻擊方法,因此我們對它進行了徹底調查。」CPR的產品漏洞研究主管 Oded Vanunu 回憶了一個月前的研究經歷。

安全公司:警惕針對數字貨幣交易所用戶的魚叉式釣魚攻擊:近日,慢霧安全團隊收到情報,有專業黑產團隊針對交易所用戶進行大規模郵件批量撒網釣魚攻擊。慢霧安全團隊分析發現,攻擊者針對macOS/Windows系統都給出了下載鏈接,執行文件后會有一系列惡意操作,如上傳本地系統用戶信息、竊取Electrum錢包中的敏感信息等。

針對這類釣魚攻擊,慢霧安全團隊建議:1)認清官方郵箱后綴;2)謹慎對待未知來源郵件里的鏈接與附件;3)懷疑一切以“升級”、“賬號異常”等理由的郵件;4)對于需要處理但可疑的郵件內容,需及時咨詢專業人員。詳情見原文鏈接。[2020/6/10]

在與受害用戶取得聯系并詳細詢問后,CPR識別出OpenSea上存在的關鍵漏洞,證明惡意NFT投放者可利用漏洞劫持用戶的OpenSea賬戶并竊取用戶的加密錢包。

動態 | 加密硬件錢包Ledger提醒用戶防范針對Ledger Live桌面應用程序的釣魚攻擊:據Crypto Insider消息,4月25日,加密硬件錢包公司Ledger發推警告稱:“我們檢測到一個可替換Ledger Live桌面應用程序的惡意軟件。電腦被感染的用戶被要求在進行一次虛假更新后輸入24個單詞的恢復短語。請用戶謹防上當。”Ledger后來補充稱,該網絡釣魚攻擊目標是Windows電腦,目前只檢測到一起攻擊事件,尚未發生造成加密貨幣被盜。[2019/4/26]

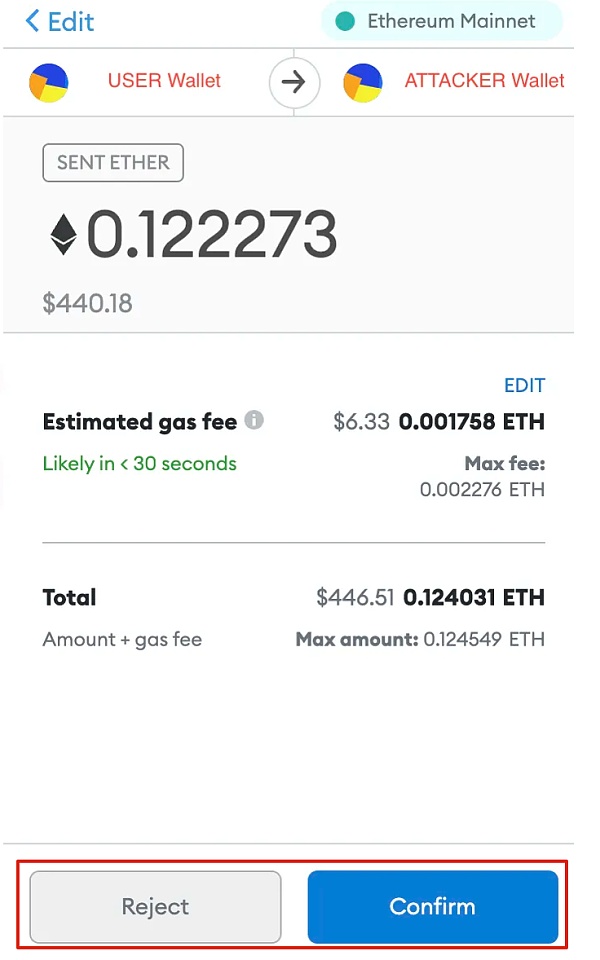

用戶在查看惡意NFT?時可能會看到的確認選擇

CPR推導出利用漏洞的步驟——黑客創建惡意NFT并將其贈送給目標受害者;受害者查看惡意NFT后,OpenSea的存儲域會觸發彈出窗口(此類彈窗在該平臺的各種活動中很常見),請求連接到受害者的加密資產錢包上;受害者如果為了獲得這些「免費的NFT」與之交互,就要點擊「連接錢包」,一旦此操作執行,黑客就獲得了訪問受害者錢包的權限;利用觸發其他彈窗這一方式,黑客就可以不斷竊取用戶錢包中的資產。

聲音 | DVP:TradingView組件存在缺陷 多個交易所可被利用實施釣魚攻擊:今日,DVP漏洞平臺收到白帽子提交的多個交易所相關漏洞,其中有知名交易所受到影響,這些漏洞都與TradingView組件有關。漏洞詳情顯示:在網站中使用存在漏洞的TradingView組件時,網站用戶存在被釣魚的風險,攻擊者可利用TradingView組件彈出偽造的身份驗證彈框,一旦用戶輸入賬號和密碼后,這些信息就會被發送到攻擊者服務器中,造成賬號密碼泄露,從而導致用戶的隱私安全以及資金安全都會受到一定的影響。

經DVP安全團隊研究,臨時修復方案可將項目里tv-chart.*.html文件中的代碼“if(!!urlParams.customCSS)”改為“if(!!urlParams.customCSS &&urlParams.customCSS.match(/^\\/\\w/))”,更改之后,TradingView組件的customCSS參數將只接收來自網站自身的相對路徑資源文件,若需要接收來自其他網站的資源文件,可更改match函數中的正則表達式來進行域名限定。[2019/3/19]

由于這些彈窗是從OpenSea的存儲域發出的,因此CPR也就鎖定了該平臺的漏洞源頭。如果用戶沒有注意到描述交易的彈窗中的注釋,他們很可能點擊彈窗,最終導致整個加密錢包被盜。

CPR識別并推導出了漏洞及利用路徑,但OpenSea在后續針對此漏洞的聲明中稱,無法確定任何利用此漏洞的實例。

CPR表示,9月26日,他們向OpenSea披露了調查結果,對方響應迅速并共享了包含來自其存儲域的 iframe 對象的 svg 文件,因此CPR 可以一起審查并確保關閉所有攻擊媒介。在不到1個小時時間里,OpenSea修復了該漏洞并驗證了修復。

OpenSea的聲明顯示,這些攻擊依賴于用戶通過第三方錢包為惡意交易提供簽名來批準惡意活動,修復漏洞后,他們已經與和平臺集成的第三方錢包直接協調,以幫助用戶更好地識別惡意簽名請求,以及幫助用戶阻止詐騙和網絡釣魚的舉措攻擊。「我們還圍繞安全最佳實踐加倍進行社區教育,并啟動了一個關于如何在去中心化網絡上保持安全的博客系列。我們鼓勵新用戶和經驗豐富的老手閱讀該系列。我們的目標是讓社區能夠檢測、減輕和報告區塊鏈生態系統中的攻擊,例如 CPR 所展示的攻擊。」

別將錢包輕易與陌生網址相連

這已經不是第一起發生在NFT資產領域的安全事件,受害者也不僅是普通用戶,但更集中在普通用戶群體中,因為無論是平臺還是項目方的的NFT資產被盜,都會影響到普通用戶的收益。

僅今年3月就發生了兩期知名度較高的NFT資產被盜事件。

先是3月15日,社交NFT代幣平臺Roll的熱錢包被盜,黑客從中盜取了部分WHALE和 SKULL等NFT社交代幣,其中部分資金隨后被轉移到交易混合器Tornado。據分析稱,攻擊者在此過程中凈賺了約570萬美元的ETH。受影響的社交代幣價格大幅下跌。

緊接著的3月17日,NFT交易市場Nifty Gateway的數名用戶遭遇了賬號被盜,有受害者稱,黑客從其帳戶中竊取了價值數千美元的數字藝術品;其他被黑客入侵的用戶稱,他們存檔的信用卡被用來購買額外的NFT。Nifty Gateway后續的聲明中提到,遭遇盜號的賬戶因沒有啟用雙因素認證(采用兩種信息來認證本人身份,一般是采用的密碼和動態口令的組合),而黑客通過有效賬號的認證信息獲得了訪問權限。

在非同質化代幣NFT越來越多的與收藏品、有價值的加密資產相連時,黑客的罪惡之手正在伸向NFT持有者的錢包,這也再次反映了NFT依托的區塊鏈網絡安全性的脆弱。

有經驗的用戶曾總結過NFT的攻擊向量,比如,黑客對你的電腦植入木馬病文件,盜取你的登錄信息和其他資料;或者通過惡意軟件記錄鍵盤輸入,竊取你的密碼;抑或通過惡意軟件來獲取屏幕截圖,從而獲得敏感信息;黑客還可能通過劫持DNS,創建釣魚頁面,騙取用戶錢包的助記詞。

這樣看下來,這些攻擊手段與黑客攻擊互聯網時所用的方式并無多大差異,但在互聯網應用上,用戶已經從自己或別人的經驗中獲得了一些防御意識,比如,不隨便點開陌生鏈接。但在使用區塊鏈網絡和加密錢包時,一些用戶變成了「常識歸零」的狀態,這與用戶對加密資產及區塊鏈基礎的陌生感有關,也再次說明區塊鏈基建在普及層面的不成熟。

普通用戶似乎只能從一起起的安全事故中去學習防范技能,普及安全常識也成為加密社區致力做的工作之一。

NFT創作者和收藏家Justin Ouellette就曾在推特上科普過NFT資產的保護措施,「不要在多個平臺上重復使用相同相同的密碼;要學會啟用雙因素認證;要小心那些最小化元蒙版UI的網站(往往是釣魚網站和木馬軟件);不要透露你的助記詞給任何人。」

資產被盜還僅僅是NFT安全的一個層面。近期,華中科技大學區塊鏈存儲研究中心和 HashKey Capital Research對NFT的研究報告顯示,NFT 系統是由區塊鏈、存儲和網絡應用集合而成的技術,其安全保障具有一定的挑戰性,每一個組成部分都有可能成為安全的短板,致使整個系統受到攻擊,仿冒(Spooling)、篡改(Tampering)、抵賴(Repudiation)、信息泄露(Information Disclosure)、拒絕服務(Dos)和權限提升(Elevation of privilege)等方面都是NFT系統存在的風險可能。

在安全之路上,NFT要走的道路還很遠。

用汗水澆灌夢想,用代碼構筑“數字世界2077”。2021萬向區塊鏈黑客馬拉松決賽正如火如荼地進行中,三十多支團隊正在北外灘激蕩腦力、發揮創造力.

1900/1/1 0:00:00元宇宙正在擴大。一個充滿互動體驗的沉浸式世界正在我們面前打開,而且由于新興的Play to Earn模式和NFT,經濟機會已經出現.

1900/1/1 0:00:00項目01:Opensea官網地址:https://opensea.io/ 類型:NFT交易平臺 簡評:當前最活躍的NFT交易所空投方式:進行NFT制作、測試網絡交易項目指南:NFT交易頭部平臺.

1900/1/1 0:00:00在區塊鏈的國家隊陣營中,國信公鏈是必不可少的一員。國信公鏈(China Information Chain)是2019年10月24日會議之后,經上級單位批準,由中國國信信息總.

1900/1/1 0:00:0010月18日,杭州2022年第4屆亞殘運會官方宣布:杭州亞殘運會火炬“桂冠”同款3D版數字火炬正式發布.

1900/1/1 0:00:00奧里·布萊福曼在書中把中心化組織比喻為蜘蛛,把分布式組織比喻為海星,因為如果把蜘蛛的頭切掉后整個組織就無法生存了,而海星撕下的每只觸手都可成長為完整的海星.

1900/1/1 0:00:00