BTC/HKD+0.16%

BTC/HKD+0.16% ETH/HKD+0.1%

ETH/HKD+0.1% LTC/HKD+1.24%

LTC/HKD+1.24% ADA/HKD+0.95%

ADA/HKD+0.95% SOL/HKD+1.52%

SOL/HKD+1.52% XRP/HKD+0.24%

XRP/HKD+0.24%據慢霧區情報,發現 NFT 釣魚網站如下:

釣魚網站 1:https://c01.host/

釣魚網站 2:https://acade.link/

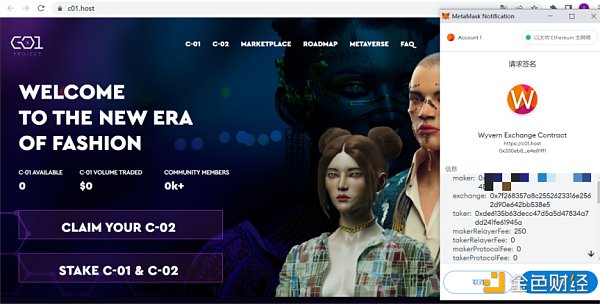

進入網站連接錢包后,立即彈出簽名框,而當我嘗試點擊除簽名外的按鈕都沒有響應,看來只有一張圖片擺設。

我們先看看簽名內容:

Maker:用戶地址

Taker:0xde6135b63decc47d5a5d47834a7dd241fe61945a

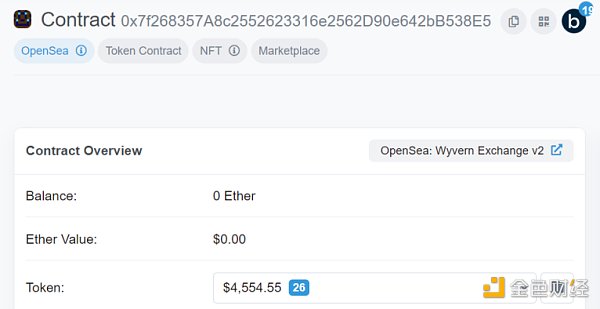

Exchange:0x7f268357A8c2552623316e2562D90e642bB538E5,查詢后顯示是 OpenSea V2 合約地址。

慢霧:正協助Poly Network追查攻擊者,黑客已實現439萬美元主流資產變現:7月2日消息,慢霧首席信息安全官23pds在社交媒體發文表示,慢霧團隊正在與Poly Network官方一起努力追查攻擊者,并已找到一些線索。黑客目前已實現價值439萬美元的主流資產變現。[2023/7/2 22:13:24]

大概能看出,這是欺騙用戶簽名 NFT 的銷售訂單,NFT 是由用戶持有的,一旦用戶簽名了此訂單,騙子就可以直接通過 OpenSea 購買用戶的 NFT,但是購買的價格由騙子決定,也就是說騙子不花費任何資金就能「買」走用戶的 NFT。

此外,簽名本身是為攻擊者存儲的,不能通過 Revoke.Cash 或 Etherscan 等網站取消授權來廢棄簽名的有效性,但可以取消你之前的掛單授權,這樣也能從根源上避免這種釣魚風險。

慢霧:仍有大部分錢包支持eth_sign,僅少部分錢包提供安全風險警告:金色財經報道,在加密貨幣NFT板塊,越來越多的釣魚網站濫用 eth_sign 簽名功能來進行盲簽欺詐,提醒或禁用這種低級的簽名方法對于保護用戶安全是至關重要的,不少 Web3 錢包已經采取相關措施來對這種危險的簽名方法進行安全提示和限制。仍有一大部分加密錢包支持 eth_sign,其中少部分錢包提供 eth_sign 安全風險警告。如果用戶仍想要使用 eth_sign,他們可以選擇支持該功能的加密錢包。但是,用戶在使用這些錢包時需要特別注意安全警告,以確保其交易的安全性。[2023/5/11 14:57:14]

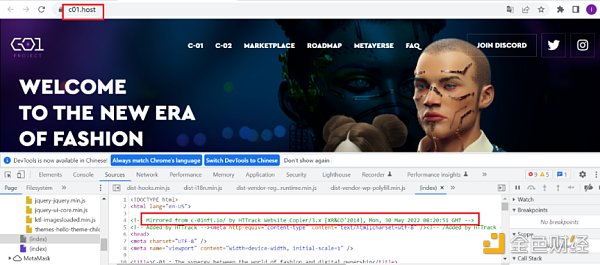

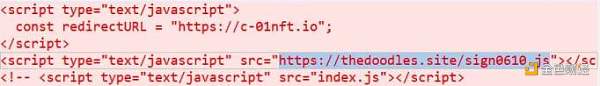

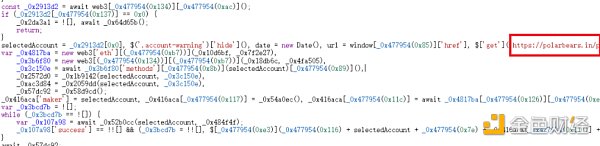

查看源代碼,發現這個釣魚網站直接使用 HTTrack 工具克隆 c-01nft.io 站點(真實網站)。對比兩個站點的代碼,發現了釣魚網站多了以下內容:

慢霧:PancakeBunny被黑是一次典型利用閃電貸操作價格的攻擊:幣安智能鏈上DeFi收益聚合器PancakeBunny項目遭遇閃電貸攻擊,慢霧安全團隊解析:這是一次典型的利用閃電貸操作價格的攻擊,其關鍵點在于WBNB-BUNNYLP的價格計算存在缺陷,而BunnyMinterV2合約鑄造的BUNNY數量依賴于此存在缺陷的LP價格計算方式,最終導致攻擊者利用閃電貸操控了WBNB-BUNNY池子從而拉高了LP的價格,使得BunnyMinterV2合約鑄造了大量的BUNNY代幣給攻擊者。慢霧安全團隊建議,在涉及到此類LP價格計算時可以使用可信的延時喂價預言機進行計算或者參考此前AlphaFinance團隊。[2021/5/20 22:24:55]

慢霧:攻擊者系通過“supply()”函數重入Lendf.Me合約 實現重入攻擊:慢霧安全團隊發文跟進“DeFi平臺Lendf.Me被黑”一事的具體原因及防御建議。文章分析稱,通過將交易放在bloxy.info上查看完整交易流程,可發現攻擊者對Lendf.Me進行了兩次“supply()”函數的調用,但是這兩次調用都是獨立的,并不是在前一筆“supply()”函數中再次調用“supply()”函數。緊接著,在第二次“supply()”函數的調用過程中,攻擊者在他自己的合約中對Lendf.Me的“withdraw()”函數發起調用,最終提現。慢霧安全團隊表示,不難分析出,攻擊者的“withdraw()”調用是發生在transferFrom函數中,也就是在Lendf.Me通過transferFrom調用用戶的“tokensToSend()”鉤子函數的時候調用的。很明顯,攻擊者通過“supply()”函數重入了Lendf.Me合約,造成了重入攻擊。[2020/4/19]

查看此 JS 文件,又發現了一個釣魚站點?https://polarbears.in。

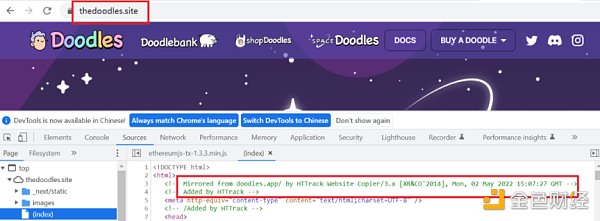

如出一轍,使用 HTTrack 復制了?https://polarbearsnft.com/(真實站點),同樣地,只有一張靜態圖片擺設。

跟隨上圖的鏈接,我們來到?https://thedoodles.site,又是一個使用 HTTrack 的釣魚站點,看來我們走進了釣魚窩。

對比代碼,又發現了新的釣魚站點?https://themta.site,不過目前已無法打開。

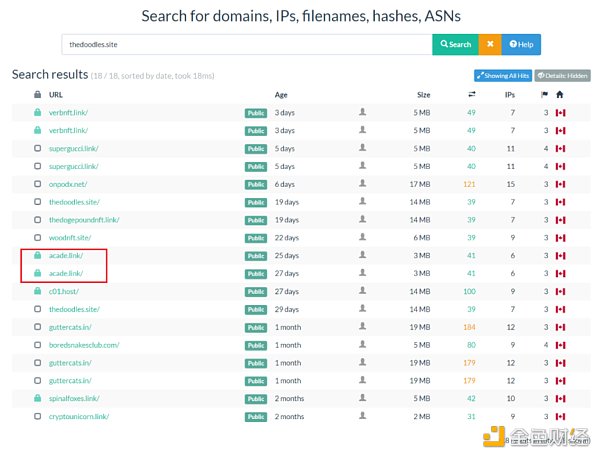

通過搜索,發現與釣魚站點 thedoodles.site 相關的 18 個結果。同時,釣魚網站 2(https://acade.link/)也在列表里,同一伙騙子互相 Copy,廣泛撒網。

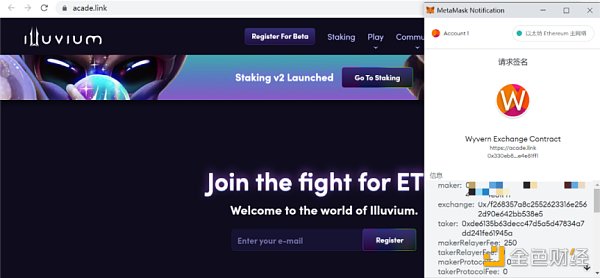

同樣,點擊進去就直接彈出請求簽名的窗口:

且授權內容與釣魚站點 1 的一樣:

Exchange:OpenSea V2 合約

Taker:騙子合約地址

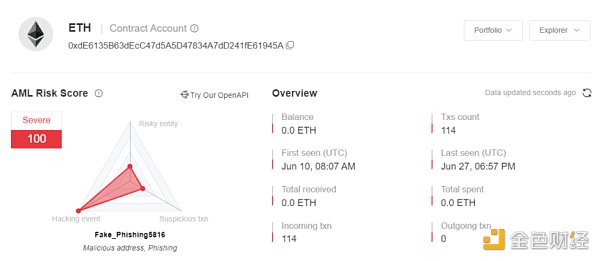

先分析騙子合約地址(0xde6...45a),可以看到這個合約地址已被 MistTrack 標記為高風險釣魚地址。

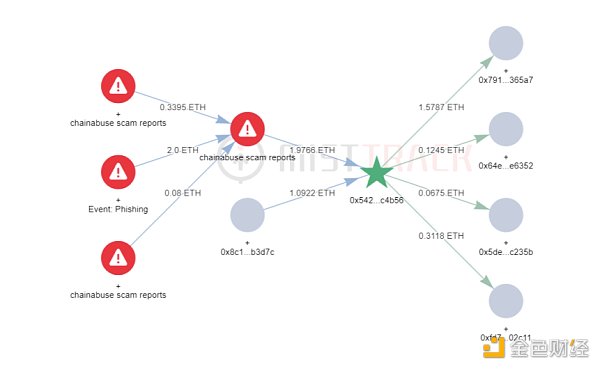

接著,我們使用 MistTrack 分析該合約的創建者地址(0x542...b56):

發現該釣魚地址的初始資金來源于另一個被標記為釣魚的地址(0x071...48E),再往上追溯,資金則來自另外三個釣魚地址。

本文主要是說明了一種較為常見的 NFT 釣魚方式,即騙子能夠以 0 ETH(或任何代幣)購買你所有授權的 NFT,同時我們順藤摸瓜,扯出了一堆釣魚網站。建議大家在嘗試登錄或購買之前,務必驗證正在使用的 NFT 網站的 URL。同時,不要點擊不明鏈接,也不要在不明站點批準任何簽名請求,定期檢查是否有與異常合約交互并及時撤銷授權。最后,做好隔離,資金不要放在同一個錢包里。

原文標題:《「零元購」NFT 釣魚分析》

撰文:Lisa

來源:ForesightNews

ForesightNews

個人專欄

閱讀更多

金色早8點

Bress

財經法學

PANews

成都鏈安

鏈捕手

Odaily星球日報

失敗也許是薩爾瓦多這場比特幣實驗最好的結果,該國前央行行長阿塞韋多說:“如果《比特幣法》獲得了成功,比特幣的下跌將帶來一場災難,該法案的失敗反倒拯救了我們.

1900/1/1 0:00:00隨著元宇宙的火熱,與之相關的一批新職業也開始爆火。元宇宙捏臉師、元宇宙內容創作者、元宇宙架構師、元宇宙策劃師等,這些職業由于人才的稀缺性以及工種要求的技術難度大,不少元宇宙公司為此開出高薪,例如.

1900/1/1 0:00:009月6日,中國區塊鏈金融創新發展大會暨數字金陵發展論壇在南京建鄴舉行,會上中國通信工業協會區塊鏈專業委員會執行秘書長竇俊發布《數字藏品通用標準1.0》、《數字藏品行業發展調研報告》啟動“數藏備案.

1900/1/1 0:00:00撰文:Sander Lutz,Decrypt本周四,以太坊共識機制從 PoW 工作量證明過渡到 PoS 權益證明,Crypto 社區五年多來一直期待的“合并”歷史性壯舉終于順利完成了.

1900/1/1 0:00:00原文標題:《Verifiable Random Function (VRF)》撰文:Chainlink在密碼學中,可驗證隨機函數(VRF)是一種隨機數生成器(RNG).

1900/1/1 0:00:00By:Lisa 據慢霧區情報,發現 NFT?釣魚網站如下:釣魚網站 1:https://c01.host/釣魚網站 2:https://acade.link/我們先來分析釣魚網站 1:進入網站連.

1900/1/1 0:00:00